Como são os serviços virtualizados nos novos ambientes de datacenter de provedores?

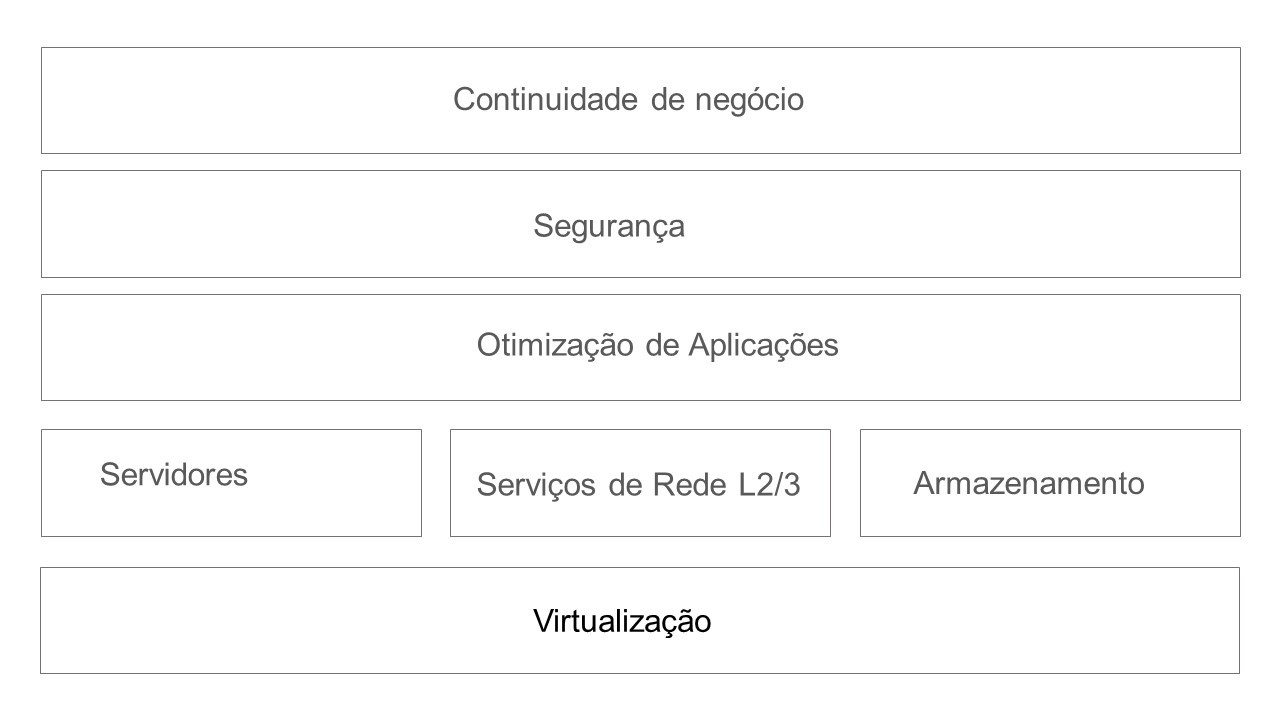

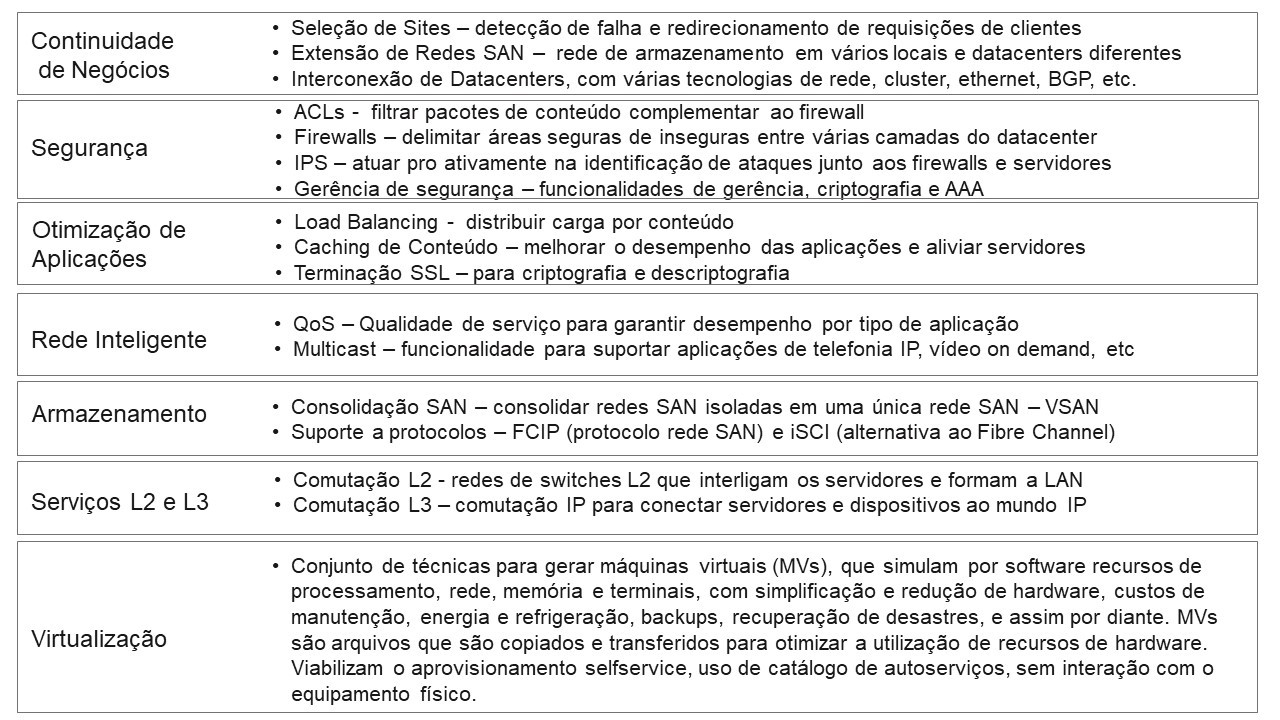

Vários serviços estão sendo virtualizados nos novos ambientes de datacenter. Conforme representado na figura, serviços não estão apenas relacionados uns com os outros, mas são também dependentes uns dos outros. São dispostos em camadas. Conforme representado na figura, serviços não estão apenas relacionados um ao outro, mas são também dependentes uns dos outros. São dispostos em camadas:

Conforme representado na figura, serviços não estão apenas relacionados um ao outro, mas são também dependentes uns dos outros. São dispostos em camadas:

- Os serviços de infraestrutura IP e armazenamento são os pilares de todos os outros serviços, porque eles fornecem os blocos de construção fundamentais de qualquer rede e, assim, de qualquer serviço.

- Depois que a infraestrutura está no lugar, é possível construir “farms” de servidores para oferecer suporte aos ambientes de aplicativos.

- Esses ambientes de servidores e serviços podem ser otimizados utilizando tecnologia de rede, daí o nome otimização de aplicações.

- Segurança é um serviço esperado nos dispositivos de rede, além de usar a tecnologia de segurança específica.

- Já serviços de continuidade de infraestrutura de negócios, têm como objetivo alcançar o mais alto nível de redundância possível. Os serviços de disaster recovery estão incluídos nesta categoria de serviços

Como funcionam os serviços de Infraestrutura IP?

Serviços de infraestrutura incluem todas as funções de núcleo de rede necessárias para sustentar os demais serviços, inclusive armazenagem. A estrutura de rede IP pode ser organizada nos seguintes serviços: Comutação L2, Comutação L3 e Serviços de Rede Inteligente.

Serviços de Comutação L2. Os serviços de comutação L2 são realizados pelas redes de switches L2. Os switches L2 interligam os servidores dentro das subcamadas de front-end, aplicação e back-end:

- Disponibilizar conexão ethernet de alta velocidade.

- Fornecer isolamento do tráfego através de VLANs

- Oferecer recursos de segurança L2 como limitação de broadcast storm (ataques de tempestade de broadcast) e reconhecimento de autenticidade de MAC/IP através da funcionalidade ARP Inspection.

- Prover todos os protocolos de L2 (STP. UDLD, IEEE 802.3 ad) para garantir desempenho das redes L2

- Prover caminhos redundantes através de topologias redundantes e do uso dos protocolos HSRP ( Hot Standby Routing Protocol ), MHSRP (Multigroup HSRP) e VRRP(Virtual Router Redundancy Protocol).

Serviços de Comutação L3. Os serviços de comutação L3 são realizados pelos switches L3:

- As funcionalidades de rede na camada L3 são as funcionalidades de roteamento que permitem a convergência rápida do tráfego em caso de reroteamento. Os switches L3 permitem a construção de uma topologia com caminhos redundantes balanceados ou em stand by.

- A proposta da infraestrutura de redes L3 é oferecer infra de alta disponibilidade além de conectar servidores de camadas diferentes (por exemplo camada server farm a servidores da camada de agregação (serviços) de um datacenter) pelo melhor caminho e com segurança.

- Os protocolos que sustentam estes serviços são os protocolos de roteamento BGP (Border Gateway Protocol) e OSPF(Open Shortest Path First), dentre outros. Além disso também se utilizam roteamentos avançados com o uso de ACLs(Access Lists) que permitem filtragens específicas e roteamentos por política, PBR (Policy Based Routing).

Serviços de Rede Inteligente . Os serviços de rede inteligente envolvem principalmente as funcionalidades de QoS e Multicast.

- As funcionalidades de QoS e Multicast são importantes principalmente pela diversidade de aplicações que rodam no Datacenter.

- As aplicações baseadas em rede como telefonia IP, vídeo on demanding, Unified Communication exigem QoS e Multicast inclusive com aplicações de controle de admissão de acesso.

Qual o objetivo dos serviços de armazenamento – consolidação de SANs com Suporte aos protocolos FCIP e iSCI?

Consolidação de SAN. Os serviços de Storage em Datacenter incluem a consolidação de redes SAN isoladas em uma única rede SAN, com maior capacidade e com virtualização do Storage, para que múltiplos servidores possam utilizar o mesmo conjunto de discos (array de discos). A consolidação de SANs isoladas requer o uso de VSANs (Virtual SANs). A VSAN é uma tecnologia semelhante às VLANs disponível nos switches das redes SAN. O uso simultâneo dos arrays de disco por vários servidores é possibilitado por várias tecnologias de rede SAN que criam caminhos virtuais entre os servidores e os arrays de disco.

Suporte aos protocolos FCIP e iSCSI. Outros serviços incluem o suporte aos protocolos FCIP e iSCSI na mesma estrutura de storage. O FCIP conecta redes SAN geograficamente distribuídas e o iSCSI é uma alternativa mais barata para o Fibre Channel. Os serviços são usados juntos em redes SAN utilizadas localmente e as que precisam ser estendidas além de um único Datacenter.

Serviços de Otimização de Aplicações – Como os serviços de Load Balancing, Cache e SSL otimizam as aplicações em datacenters?

Os serviços de aplicação incluem um número de funcionalidades que otimizam o uso da rede de acordo com as aplicações. São serviços que utilizam comutação de camadas superiores como camada 4 ou 5 para melhorar o desempenho dos servidores reduzindo seu tempo de resposta. As facilidades que otimizam o uso de servidores são:

- Load balancing (Balanceamento de Carga em Servidores)

- Caching de conteúdo

- Terminação SSL.

- Distribuem a carga entre servidores permitindo a fácil escalabilidade de serviços.

- Pelo balanceamento de carga garantem alta disponibilidade dos serviços. No caso de queda de um servidor os demais assumem a carga balanceando e mantendo o serviço em operação.

Os balanceadores de carga, os Caches de conteúdo e os terminadores de SSL são agrupados na camada de agregação para oferecer serviços de rede inteligente para todo Server farm.SSL. As funcionalidades de SSL offloading usam um dispositivo SSL para carregar o processamento das sessões SSL dos servidores do Server farm. Trata-se de um terminador de sessões SSL.

- A vantagem para este processo é de que o terminador de sessões SSL realiza as negociações de chave, criptografia e decriptografia, retirando estas funções dos servidores de front-end e reduzindo a sobrecarga de CPU.

- Outra vantagem do uso de terminadores SSL é que os balanceadores de carga precisam dos pacotes descriptografados para fazer o balanceamento baseado nas informações de L4 e L5, assim o uso de terminadores SSL permite o balanceamento de carga entre os servidores mesmo com aplicações criptografadas.

Serviços de Segurança – Quais são os principais serviços de segurança necessários nos Datacenters?

Os principais serviços de segurança realizados no Datacenter são:

- Uso de ACLs (Access Control Lists)

- Firewalls

- IDSs (Intrusion Detection System) e Host IDSs

- Gerência de Segurança

ACL. são filtragens de pacotes baseados em cabeçalhos L2, L3 e L4. As ACL são implementadas em roteadores (RACLs) ou em VLANs (VACLs). As ACLs trabalham em filtragens adicionais às filtragens do Firewall e em diversos locais da rede, nas camadas onde estão os switches L2 e L3. A filtragem de pacotes através de ACL pode prevenir acesso indesejado a determinadas partes da rede. As ACLS realizam inspeção de pacotes sem afetar o desempenho da comutação dos switches. Este processo é realizado em hardware pelos switches de datacenter L2 e L3 na velocidade das interfaces (wire speed) e sem criar gargalos ou retardos de comutação.

Firewall. São utilizados para delimitar áreas seguras de inseguras. O firewall é um elemento de segurança de perímetro. Ele é implementado em diversas áreas do Datacenter. O firewall pode ser utilizado nos seguintes perímetros de segurança:

-

Na camada de Internet Edge, entre o Datacenter e a Internet.

-

Entre a camada de Front-end e a Camada de Core

-

Entre a camada de Front-end e a Camada de Aplicação

-

Entre a camada de Aplicação e a camada de Back End

IDS. Atuam proativamente na identificação de ataques e é alocado no Datacenter junto aos firewalls de perímetro. O hosted IDS habilita a análise em tempo real nos servidores para identificar ataques nas bases de dados, aplicações e servidores Web. Os host IDS são módulos de software instalados nos servidores que identificam ataques e reportam ao servidor de IDS central. O Host IDS pode identificar ataques e prevenir acesso não autorizado antes que ele ocorra.

Gerência de Segurança. A gerência de segurança inclui diversas funcionalidades como SNMP v3 (monitoração e gerência segura de servidores), SSH (acesso seguro e criptografado a servidores) e AAA(authentication, authorization, and accounting). Os servidores de AAA garantem autenticidade dos acessos a locais autorizados e com log das ações para tarifação ou análise posterior.