Como abordar a segurança da informação de forma simplificada, estruturada, completa e efetiva?

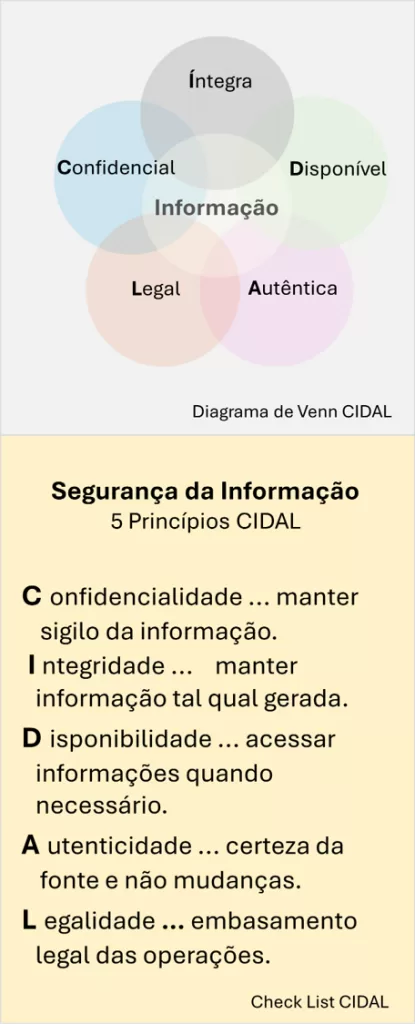

Vide figura … “diagrama de conjunto” e “check list” CIDAL.

Check List.

5 princípios da Segurança – CIDAL.

Confidencialidade … manutenção do sigilo da informação.

Integridade … manutenção da informação tal qual gerada.

Disponibilidade … acessar informações quando necessárias.

Autenticidade … certeza da fonte anunciada e que não sofreu mudanças.

Legalidade … embasamento legal das operações.

Resumo CIDAL.

Confidencialidade … se refere ao nível ou capacidade da manutenção do sigilo de determinada informação. O sigilo da informação é obtido pelo controle dos acessos e através de diretrizes que identificam por quem e como os dados poderão ser acessados. Garantir o sigilo, ou confidencialidade das transações significa assegurar que os dados que trafegam na rede não sejam observados por terceiros, isto é, por intrusos com equipamentos de varredura ou de captura de dados. A informação deve ser observada ou exposta somente àqueles que têm direito a acessá-las.

Integridade … é a capacidade de manutenção da informação tal qual ela foi gerada … garantir que o conteúdo da informação inicial seja fielmente reproduzido na informação final, em uma transação ou serviço. A Integridade indica se há garantia de que a informação se manteve inalterada depois de armazenada, indicando se é confiável e precisa. Em suma, protege a informação contra modificações não autorizadas.

Disponibilidade … é a capacidade que os usuários possuem de acessar informações quando são necessárias. Informações armazenadas não têm utilidade se não há acesso a elas. A disponibilidade diz respeito ao acesso dos usuários aos recursos que demandarem, assim que solicitados, através de serviços de rede, como servidores, sistemas ou a rede como um todo. Para tal, a arquitetura de rede deve atender aos requisitos mínimos de banda, latência, tolerância a falha, defesa contra ataques, etc.

Autenticidade … é a certeza de que um objeto provém das fontes anunciadas e que não foi alvo de mutações ao longo de um processo. Define-se pela veracidade do emissor e receptor de informações trocadas. Existem algumas tecnologias que permitem identificar os emissores e receptores de modo confiável.

Legalidade … trata-se do embasamento legal às operações que se utilizam das tecnologias de informática e telecomunicação.

Segurança Estratégica, Tática e Operacional.

A segurança da informação é um conjunto de ações e práticas que visam proteger dados, dispositivos, redes, sistemas e servidores de riscos de danos, perdas e roubos.

Segurança Estratégica de Informação … envolve a implementação de medidas técnicas, políticas e procedimentos para garantir a confidencialidade, integridade e disponibilidade das informações … garantir os princípios CIDAL.

Segurança Tática da Informação ... se propões a desdobrar a estratégia e cuida dos “mecanismos de segurança” associados aos 5 princípios de segurança CIDAL.

Usa ferramentas e técnicas para implementar serviços de segurança, prevenindo, mitigando e recuperando ataques e ameaças a informações, tais como:

- Criptografia.

- Assinaturas digitais.

- Certificados digitais.

- Infraestrutura da Chave Pública (PKI).

- Política de segurança.

- Notificação de incidentes e abusos.

- Contas e senhas.

- Cópias de segurança.

- Firewall.

- Filtro antispam.

Segurança Operacional.

A segurança operacional da informação é um conjunto de processos e estratégias que visa proteger as informações e sistemas de uma organização, impedindo que cheguem às mãos erradas. Inclui:

- Monitoramento de comportamento e mídia social.

- Gestão de risco para identificar ameaças e vulnerabilidades.

- Análise de sistemas e operações da perspectiva de um invasor.

- Melhores práticas de segurança.

- Avaliar ameaças que possam abranger ambos os domínios físico e digital.

- Unificar políticas de segurança.

- Treinar funcionários para reconhecer e responder a ameaças.

- Criar planos de resposta a incidentes que considerem cenários físicos e cibernéticos.

- Fornecer treinamento sobre segurança da informação.

- Assegurar o desenvolvimento e manutenção de uma cultura positiva de segurança operacional.

- Assegurar a troca de informações sobre segurança operacional entre os funcionários.

Conclusão.

Os 5 princípios CIDAL – Confiabilidade, Integridade, Disponibilidade, Acessibilidade e Legalidade – são pilares da segurança da informação.

São conceitos ou dimensões mutuamente exclusivas e completamente exaustivas.

Permitem fazer análise de “necessidade e suficiência” da segurança de sistemas de informação.

Cobrem macroscopicamente (tipo guarda chuva) as perguntas e necessidades das empresas e gestores, para assegurar informações e uma rede de recursos da empresa atrelados.

Isso facilita a compreensão e resolução de “problemas” de segurança da informação que envolvem todas as camadas de comunicação – físico, enlace, rede, transporte e aplicações.

Provê uma visão do todo e suas partes.

Segurança não deve ser encarada como custo e sim como investimento para mater os princípios CIDAL – confiabilidade, integridade, disponibilidade, autenticação e legalidade – e poder explorar a rede internet e outras redes na suas plenitudes, de forma diferenciada.